6.1 Installieren und Konfigurieren der Benutzeranwendungs-WAR

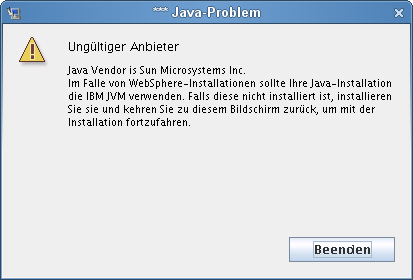

HINWEIS:Für WebSphere 7.0 benötigt das Installationsprogramm das JDK 1.6 Version 1.6 von IBM. Falls Sie eine andere Version verwenden, wird die Benutzeranwendungs-WAR-Datei nicht erfolgreich konfiguriert. Die Installation scheint erfolgreich zu verlaufen, Sie erhalten aber Fehlermeldungen, wenn Sie die Benutzeranwendung starten.

-

Rufen Sie das Verzeichnis mit den Installationsdateien auf.

-

Sie müssen die uneingeschränkten Richtliniendateien auf die IBM JDK anwenden. In der WebSphere-Dokumentation gibt es einen Link auf diese Dateien von IBM sowie auf Anweisungen, wie sie anzuwenden sind. Wenden Sie diese Dateien auf Ihre IBM JDK-Umgebung an, bevor Sie mit der Installation fortfahren. Die JAR-Datei für uneingeschränkte Richtliniendateien muss unter „JAVA_HOME\jre\lib\security“ gespeichert werden.

Ohne diese uneingeschränkten Richtliniendateien erhalten Sie die Fehlermeldung

Ungültige Schlüsselgröße

. Die Hauptursache dieses Problems ist der Mangel an uneingeschränkten Richtliniendateien. Stellen Sie also sicher, dass Sie das richtige IBM JDK verwenden. -

Starten Sie das Installationsprogramm mithilfe der IBM Java-Umgebung, wie nachfolgend dargestellt:

Linux oder Solaris.

$ /opt/WS/IBM/WebSphere/AppServer/java/bin/java -jar IdmUserApp.jar

Windows.

C:\WS\IBM\WebSphere\AppServer\java\bin\java -jar IdmUserApp.jar

Wenn das Installationsprogramm startet, werden Sie nach der Sprache gefragt:

-

Verwenden Sie die nachfolgenden Informationen, um die Sprache auszuwählen, die Lizenzvereinbarung zu akzeptieren und die Anwendungsserverplattform auszuwählen:

-

Verwenden Sie die nachfolgenden Informationen, um einen Installationsordner auszuwählen und die Datenbank zu konfigurieren:

Installationsbildschirm

Beschreibung

Installationsordner auswählen

Geben Sie an, wo das Installationsprogramm die Dateien speichern soll.

Datenbankplattform

Wählen Sie die Datenbankplattform. Die Datenbank- und JDBC-Treiber müssen bereits installiert sein. Für WebSphere gibt es folgende Optionen:

-

Oracle

-

Microsoft SQL Server

-

IBM DB2

-

PostgreSQL

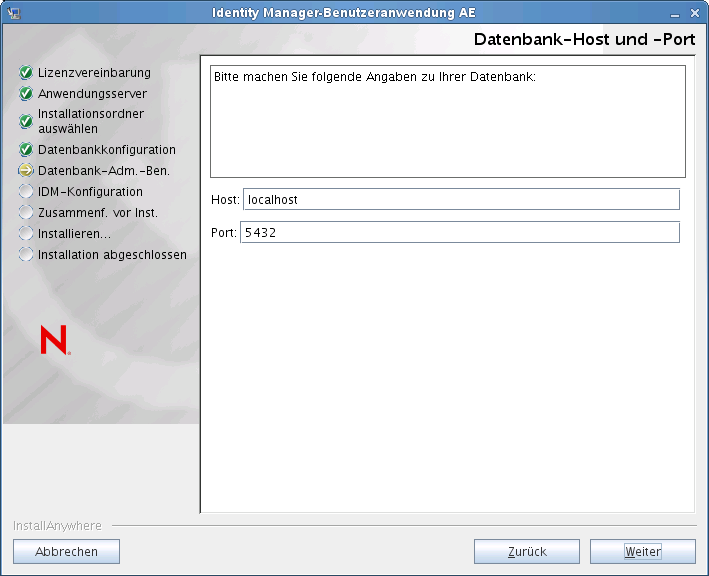

Datenbank-Host und Port

: Geben Sie den Hostnamen oder die IP-Adresse des Datenbankservers an. In einer Clusterkonfiguration muss für jedes Cluster-Mitglied derselbe Hostname bzw. dieselbe IP-Adresse angegeben werden.

: Geben Sie die Listener-Portnummer der Datenbank an. In einer Clusterkonfiguration muss für jedes Cluster-Mitglied derselbe Port angegeben werden.

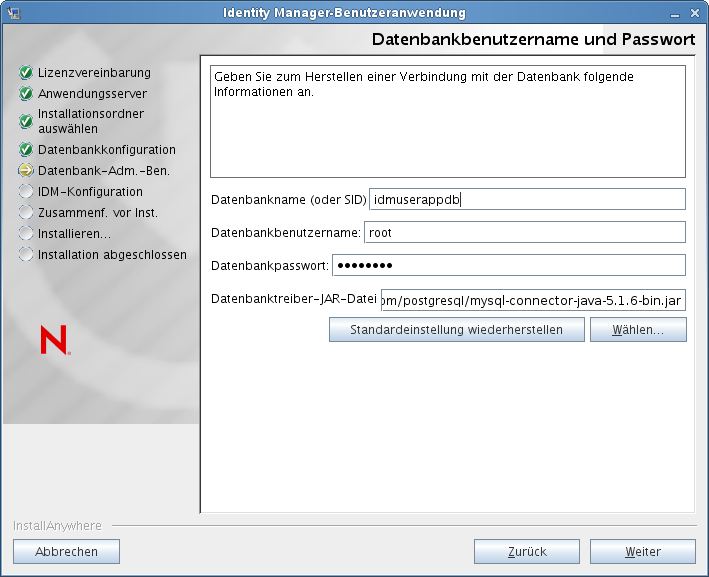

Datenbankbenutzername und Passwort

(oder SID): Geben Sie für DB2, MS SQL Server oder PostgreSQL den Namen Ihrer vorkonfigurierten Datenbank an. Geben Sie für Oracle den zuvor erstellten Oracle System Identifier (SID) ein. In einer Clusterkonfiguration muss für jedes Cluster-Mitglied derselbe Datenbankname bzw. derselbe SID angegeben werden.

name: Geben Sie den Datenbankbenutzer an. In einer Clusterkonfiguration muss für jedes Cluster-Mitglied dieselbe Datenbank angegeben werden.

: Geben Sie das Datenbankpasswort an. In einer Clusterkonfiguration muss für jedes Cluster-Mitglied dasselbe Passwort angegeben werden.

Geben Sie die Thin-Client-JAR-Datei für den Datenbankserver an. Dieser ist erforderlich.

WICHTIG:Mithilfe der Schaltfläche „Durchsuchen“ des Felds können Sie nur eine (1) JAR-Datei auswählen. Sie müssen aber für DB2 zwei (2) JAR-Dateien angeben:

-

db2jcc.jar

-

db2jcc_license_cu.jar

Sie können also eine JAR-Datei auswählen. Die zweite Datei müssen Sie allerdings manuell eingeben und dabei das richtige Dateitrennzeichen für das Betriebssystem verwenden, auf dem das Installationsprogramm ausgeführt wird. Alternativ können Sie beide Dateinamen manuell eingeben.

Zum Beispiel unter Windows:

c:\db2jars\db2jcc.jar;c:\db2jars\db2jcc_license_cu.jar

Beispielsweise unter Solaris und Linux:

/home/lab/db2jars/db2jcc.jar:/home/lab/db2jcc_license_cu.jar

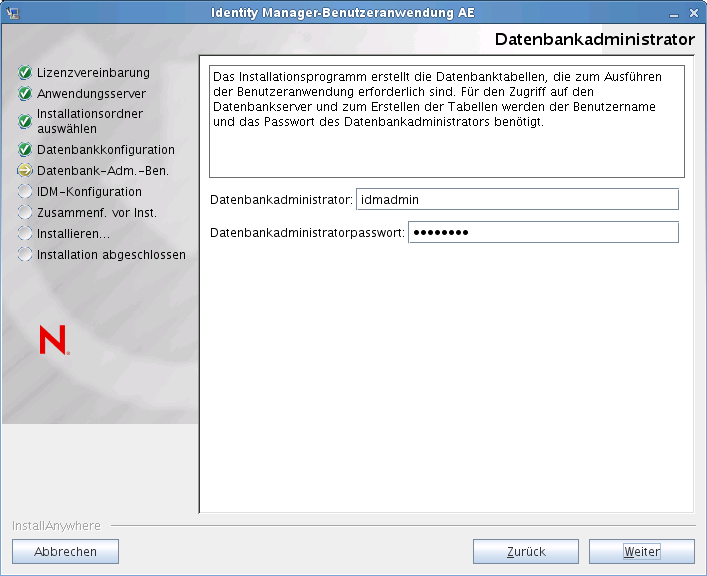

Datenbankadministrator

Dieser Bildschirm ist bereits mit dem auf der Seite „Datenbankbenutzername und Passwort“ angegebenen Benutzernamen und Passwort ausgefüllt. Falls der angegebene Datenbankbenutzer nicht über die erforderlichen Berechtigungen zum Erstellen von Tabellen auf dem Datenbankserver verfügt, muss eine andere Benutzer-ID mit den erforderlichen Rechten eingegeben werden.

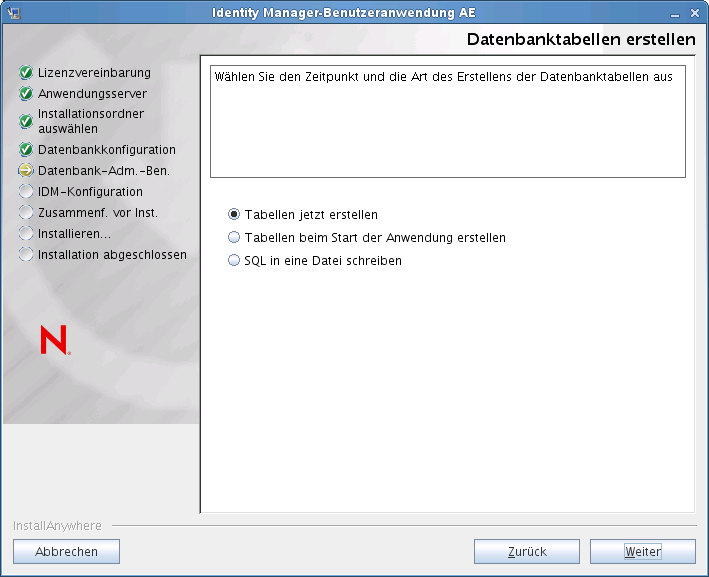

Datenbanktabellen erstellen

Geben Sie an, wann die Datenbanktabellen erstellt werden sollen:

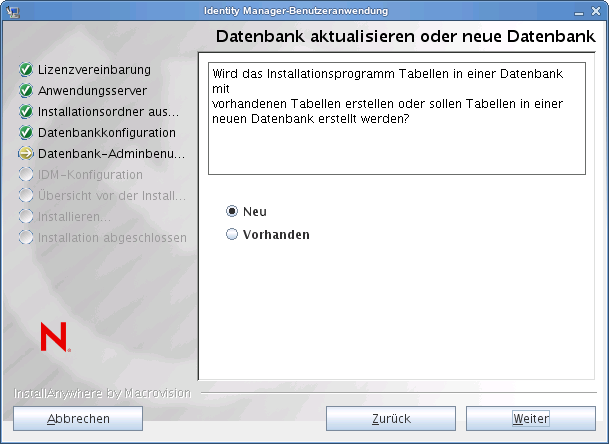

Neue Datenbank oder vorhandene Datenbank

Falls die zu verwendende Datenbank neu oder leer ist, klicken Sie auf . Wenn es sich bei der Datenbank um eine Datenbank einer vorherigen Installation handelt, klicken Sie auf .

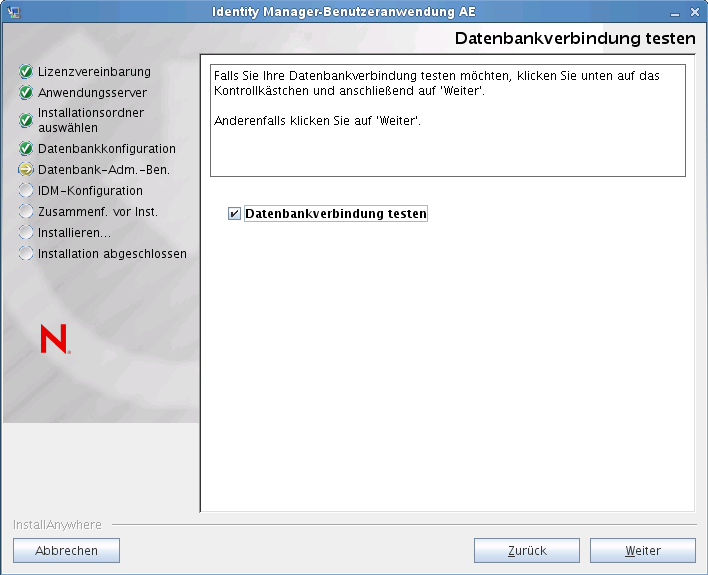

Datenbankverbindung testen

Sie können zum Sicherstellen, dass die Informationen in den vorherigen Bildschirmen korrekt sind, die Datenbankverbindung testen, indem Sie das Kontrollkästchen aktivieren:

Das Installationsprogramm muss sowohl zum direkten Erstellen von Tabellen als auch zum Erstellen der .SQL-Datei eine Verbindung zur Datenbank herstellen. Wenn Sie die Datenbankverbindung testen und der Test fehlschlägt, können Sie dennoch mit der Installation fortfahren. In diesem Fall müssen Sie die Tabellen nach der Installation erstellen, wie im Benutzeranwendung: Administrationshandbuch beschrieben.

-

-

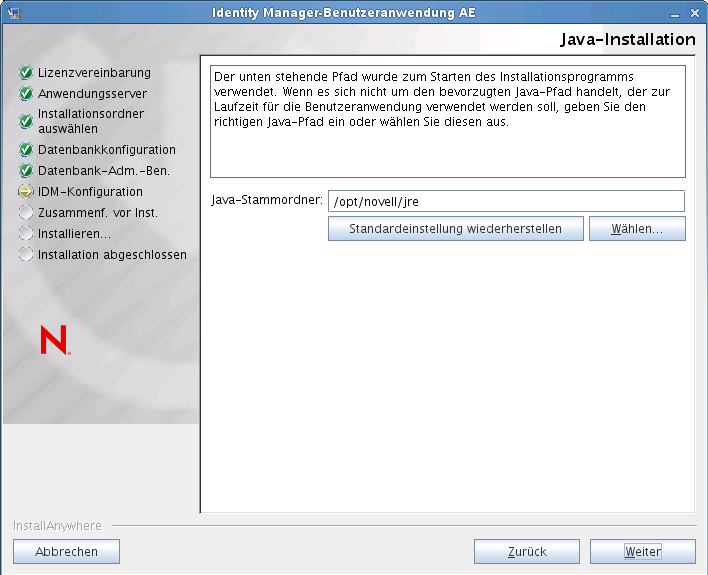

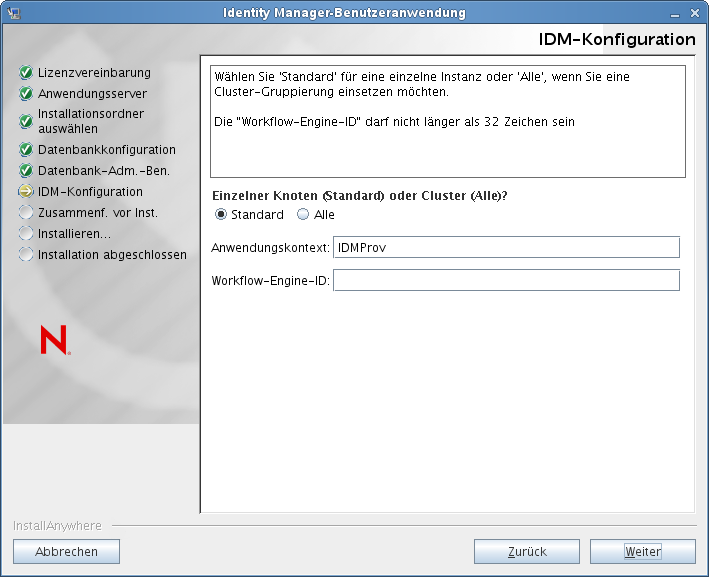

Verwenden Sie die nachfolgenden Informationen, um Java und Identity Manager sowie die Audit-Einstellungen und die Sicherheit zu konfigurieren.

Installationsbildschirm

Beschreibung

Java-Installation

Geben Sie den Java-Stamminstallationsordner an. Die Java-Installation gibt anhand des Werts der Umgebungsvariablen „JAVA_HOME“ den Java-Pfad an und bietet Ihnen die Möglichkeit, den Pfad ggf. zu korrigieren:

Zu diesem Zeitpunkt überprüft das Installationsprogramm, ob die ausgewählte Java-Umgebung für den ausgewählten Anwendungsserver korrekt ist. Zudem wird überprüft, ob das Installationsprogramm in die cacerts-Datei der angegebenen JRE schreiben kann.

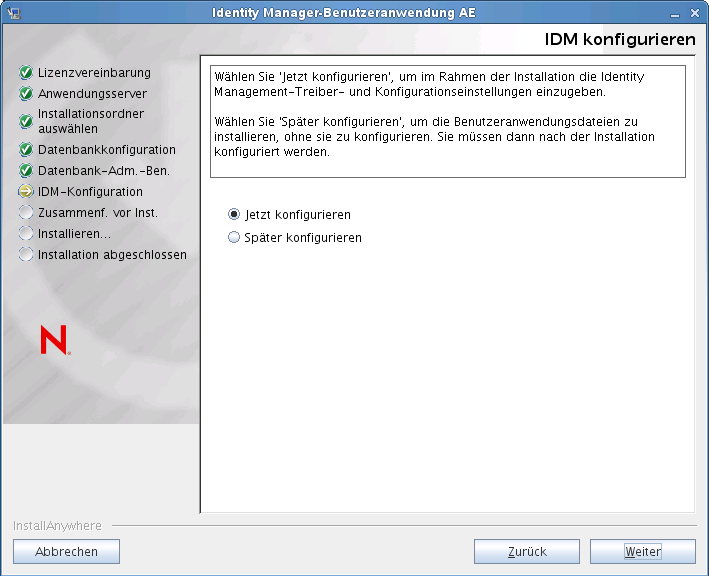

IDM-Konfiguration

: Der Name der Anwendungsserver-Konfiguration, der Name der WAR-Datei der Anwendung und der Name des URL-Kontexts. Das Installations-Skript erstellt eine Serverkonfiguration und benennt die Konfiguration standardmäßig auf der Basis des . Notieren Sie den Anwendungsnamen und fügen Sie ihn in die URL ein, wenn Sie die Benutzeranwendung über einen Browser starten.

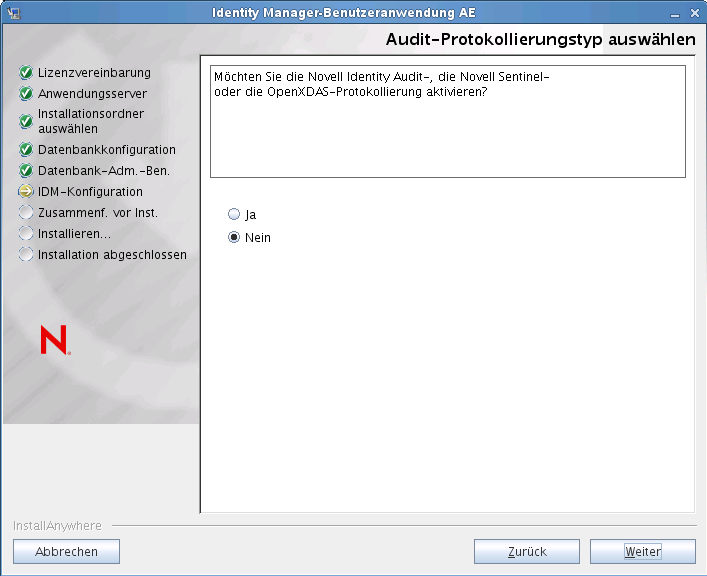

Audit-Protokollierungstyp auswählen

Klicken Sie auf , um die Protokollierung zu aktivieren. Klicken Sie auf , um die Protokollierung zu deaktivieren.

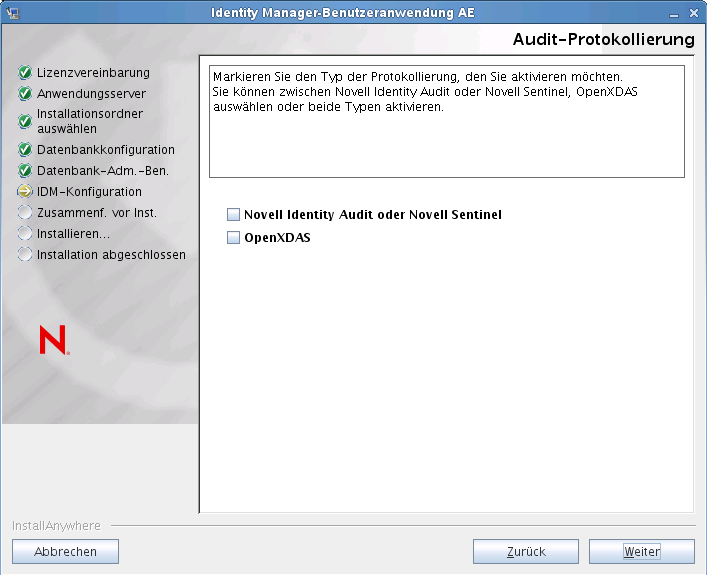

Im nächsten Teilfenster werden Sie aufgefordert, den Typ für die Protokollierung anzugeben. Treffen Sie eine Auswahl aus den folgenden Optionen:

-

: Ermöglicht die Protokollierung über einen Novell-Client für die Benutzeranwendung.

-

: Ereignisse werden auf Ihrem OpenXDAS-Protokollierungsserver protokolliert.

Weitere Informationen zum Einrichten der Protokollierung finden Sie im .

Novell Identity Audit oder Novell Sentinel

: Geben Sie den Hostnamen oder die IP-Adresse des Servers an, sofern Sie die Protokollierung aktivieren. Wenn Sie die Protokollierung deaktivieren, wird dieser Wert ignoriert.

: Geben Sie das Verzeichnis für den Protokollierungs-Cache-Speicher an.

Sicherheit - Master-Schlüssel

: Erlaubt den Import eines vorhandenen Master-Schlüssels. Wenn ein vorhandener verschlüsselter Master-Schlüssel importiert werden soll, kopieren Sie den Schlüssel und fügen Sie ihn in das Fenster des Installationsvorgangs ein.

: Erstellt einen neuen Master-Schlüssel. Nach Abschluss der Installation müssen Sie den Master-Schlüssel manuell speichern, wie in Abschnitt 9.1, Aufzeichnen des Master-Schlüssels beschrieben.

Bei der Installation wird der verschlüsselte Master-Schlüssel im Installationsverzeichnis in die Datei master-key.txt geschrieben.

Mögliche Gründe für den Import eines vorhandenen Master-Schlüssels:

-

Sie verlagern Ihre Installation aus einem Staging-System in ein Produktionssystem und möchten auch weiterhin auf die Datenbank des Staging-Systems zugreifen.

-

Sie haben die Benutzeranwendung als erstes Mitglied eines Clusters installiert und führen nun die Installation auf nachfolgenden Cluster-Mitgliedern durch (für die derselbe Master-Schlüssel benötigt wird).

-

Bedingt durch einen Festplattenfehler müssen Sie die Benutzeranwendung wiederherstellen. Sie müssen die Benutzeranwendung neu installieren und den Master-Schlüssel der vorherigen Installation angeben. Auf diese Weise erhalten Sie Zugriff auf zuvor gespeicherte verschlüsselte Daten.

-

-

Wenn Sie RBPM jetzt konfigurieren möchten, wählen Sie aus und klicken Sie auf .

(Wenn Sie nicht zur Eingabe dieser Informationen aufgefordert werden, haben Sie möglicherweise die in Abschnitt 2.5, Installieren des Java Development Kit aufgeführten Schritte nicht ausgeführt.)

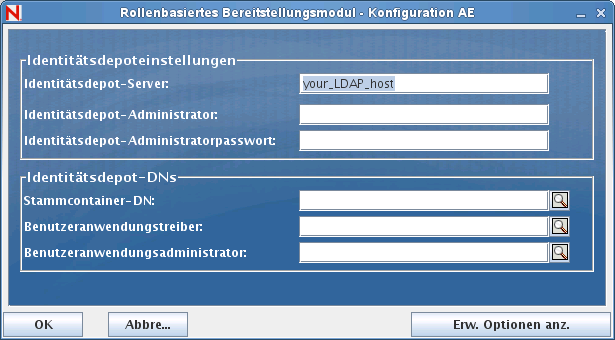

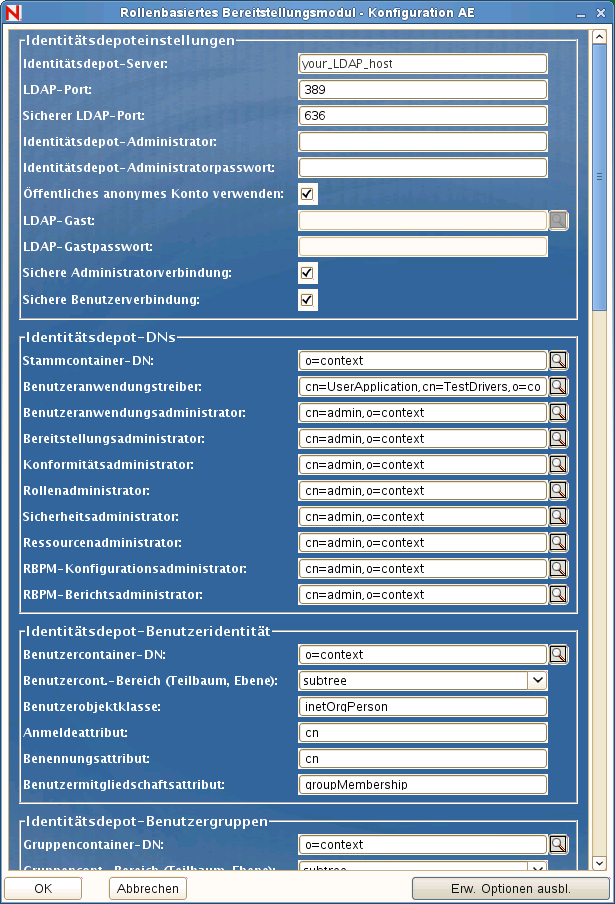

Die Standardansicht des Konfigurationsfensters für das rollenbasierte Bereitstellungsmodul enthält diese sechs Felder:

Das Installationsprogramm übernimmt den Wert aus der Stammcontainer-DN und wendet ihn auf die folgenden Werte an:

-

Benutzercontainer-DN

-

Gruppencontainer-DN

Das Installationsprogramm übernimmt den Wert aus den Benutzeranwendungsadministratorfeldern und wendet ihn auf die folgenden Werte an:

-

Bereitstellungsadministrator

-

Konformitätsadministrator

-

Rollenadministrator

-

Sicherheitsadministrator

-

Ressourcenadministrator

-

RBPM-Konfigurationsadministrator

Wenn Sie diese Werte explizit angeben möchten, klicken Sie auf und ändern Sie sie:

Bei der Installation der Benutzeranwendung können Sie Konfigurationsparameter für die Benutzeranwendung festlegen. Die meisten dieser Parameter können auch nach der Installation in der Datei configupdate.sh oder configupdate.bat bearbeitet werden. Auf Ausnahmen wird in den Parameterbeschreibungen hingewiesen.

Unter Abschnitt A.0, Benutzeranwendung - Konfigurationsreferenz finden Sie eine Beschreibung für jede Option.

-

-

Mithilfe der folgenden Informationen wird die Installation ausgeführt.

6.1.1 Anzeigen der Installationsprotokolldateien

Wenn die Installation ohne Fehler abgeschlossen wurde, fahren Sie mit Abschnitt 6.2.2, Hinzufügen von Benutzeranwendungs-Konfigurationsdateien und JVM-Systemeigenschaften fort.

Sofern bei der Installation Fehler- oder Warnmeldungen ausgegeben wurden, ermitteln Sie die Probleme anhand der Protokolldateien:

-

Die Datei Identity_Manager_User_Application_InstallLog.log enthält die Ergebnisse der wichtigsten Installationsaufgaben.

-

Die Datei Novell-Custom-Install.log enthält Informationen zur Konfiguration der Benutzeranwendung, die während der Installation vorgenommen wurde.