1.1 Identity Managerの概要

Novell® Identity Managerは、ユーザコミュニティのアクセスニーズを安全に管理するために組織によって使用されるシステムソフトウェア製品です。 ユーザコミュニティの所属メンバーは、Identity Managerの導入メリットをさまざまな形で享受できます。 たとえば、Identity Managerを使って次のことを実行できます。

-

使い始めたその日から、情報(グループ組織図、部署別電話帳、従業員検索)およびリソース(社内システムの機器とアカウント)に対するアクセス権をユーザに付与する

-

複数のパスワードを同期して、すべてのシステムに対してシングルログインできるようにする

-

必要に応じて(誰かが別のグループに異動するときや組織を離れる場合など)、すぐにアクセス権を変更したり、無効にしたりする

-

政府関連規制への準拠をサポートする

ユーザおよびチームがこれらの機能を直接使用できるように、Identity Managerユーザアプリケーションには、Webブラウザで使用できるユーザインタフェースが提供されています。

1.1.1 Identity Managerユーザアプリケーションの概要

Identity Managerユーザアプリケーションでは、Identity Managerの情報、リソース、および機能にアクセスできます。 システム管理者がIdentity Managerユーザアプリケーションで表示する内容および実行できる操作を決定します。 一般的に、以下の内容が含まれます。

-

Identityセルフサービスで実行できる操作

-

組織図を表示する

-

ユーザに関連付けられたアプリケーションを報告する(管理者の場合) (Identity Manager用役割ベースプロビジョニングモジュールが必要)

-

自分のプロファイルの情報を編集する

-

ディレクトリを検索する

-

パスワード、パスワード確認の回答、パスワードヒントを変更する

-

パスワードポリシーステータスおよびパスワード同期ステータスを確認する

-

新規ユーザまたはグループのアカウントを作成する(権限がある場合)

-

-

要求と承認で実行できる操作

-

リソースの要求

-

リソース要求の承認について確認する

-

他のユーザのリソース要求を承認するための割り当てられたタスクを実行する

-

他のユーザの代理または委任先として要求および承認を実行する

-

他のユーザを自分の代理または委任先として割り当てる(その権限が付与されている場合)

-

自分のチームに関するすべての要求処理と承認処理を管理する(その権限が付与されている場合)

-

要求または承認ごとにデジタル署名をオプションで提供する

メモ:要求および承認を実行するには、Identity Manager用役割ベースプロビジョニングモジュールが必要です。

-

-

役割で実行できる操作

-

役割割り当てを要求し、役割割り当て要求の承認プロセスを管理する

-

役割要求のステータスを確認する

-

役割および役割関係を定義する

-

ユーザが制約の上書きを要求した場合に、役割分担(SoD)の制約を定義し、承認プロセスを管理する

-

役割カタログを参照する

-

カタログで定義されている役割および役割分担の制約に加え、役割割り当ての現在のステータス、役割分担の例外、およびユーザエンタイトルメントを一覧にした詳細レポートを確認する

メモ:役割には、Identity Manager用役割ベースプロビジョニングモジュールが必要です。

-

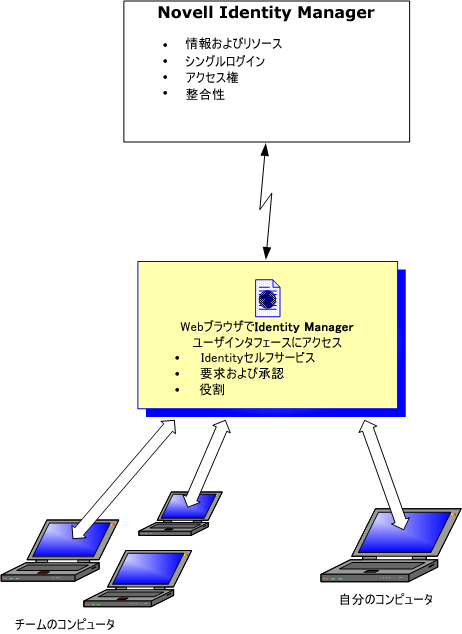

1.1.2 概要図

図 1-1 IDMユーザアプリケーションはIdentity Managerへのユーザインタフェースを提供

1.1.3 一般的な使用方法

組織内でのIdentity Managerユーザアプリケーションの一般的な使用例をいくつか示します。

Identityセルフサービスの操作

-

Ella (エンドユーザ)がログイン時にIdentityセルフサービスを使用して、忘れたパスワードを回復する

-

Erik (エンドユーザ)が、彼の所在地にいてドイツ語を話す従業員すべてを検索する

-

Eduardo (エンドユーザ)が組織図を参照して、ellaを検索し、電子メールアイコンをクリックしてEllaにメッセージを送信する

要求と承認の操作

-

Ernie (エンドユーザ)が、使用できるリソースの一覧を参照し、Siebel*システムにアクセスできるように要求する。

-

Amy (承認者)が電子メール(URLが記載されている)で承認要求「通知」を受信する。 AmyがURLのリンクをクリックすると承認フォームが表示され、Amyは要求を承認する。

-

Ernieが、以前発行したSiebelシステムへのアクセス要求の「ステータス」を確認する(このアクセス要求は、承認を受けるため2人目の承認者に転送されている)。 その要求がまだ処理中であることがわかる。

-

Amyはこれから休暇に入るので、休暇中は「稼動できなくなる」旨を設定する。 彼女が不在の間、追加の承認タスクは割り当てられない。

-

Amyが自分の承認タスクリストを開く。承認タスクの数が多すぎて、迅速に対応できないことがわかる。そのためAmyは、一部の承認タスクを同僚に再割り当てする。

-

Pat (Amyの「代理」ユーザである管理アシスタント)がAmyのタスクリストを開き、Amyの代わりに承認タスクを実行する。

-

Max (マネージャ)が「自部署の従業員のタスクリスト」を表示する。 Amyが休暇中であることを知っているため、MaxはAmyのタスクを部署の他の従業員に再割り当てする。

-

Maxが部署内の直属の部下に対するデータベースアカウントの要求を開始する

-

MaxがDanをAmyの正式な委任先として割り当てる

-

Dan (委任された承認者)はAmyの休暇中、Amyのタスクを受け持つ

-

Maxが無給のインターンを雇う。このインターンは人事システムに登録すべきでない。 システム管理者がこのインターンのユーザレコードを作成し、Notes、Active Directory、およびOracleへのアクセスをこのインターンに許可するよう要求する。

役割の使用

-

Maxine (役割マネージャ)が、NurseとDoctorというビジネス役割、およびAdminister DrugsおよびWrite PrescriptionsというIT役割を作成する。

-

Maxine (役割マネージャ)が、NurseおよびAdminister Drugsの役割間の関係を定義して、Nurseの役割にAdminister Drugsの役割が含まれるように指定する。さらにMaxが、Doctorの役割にWrite PrescriptionsおよびDoctorの役割間の関係を定義して、Write Prescriptionsの役割が含まれるように指定する。

-

Chester (セキュリティ責任者)がDoctorとNurseの役割が競合する可能性があることを示す役割分担の制約を定義する。これは、通常同じユーザに対して両方の役割を同時に割り当てるべきではないことを意味します。状況によっては、役割割り当てを要求する個人がこの制約を上書きすることもできます。役割分担の例外を定義するには、割り当てを要求する個人が正当な理由を提供する必要があります。

-

Ernie (エンドユーザ)が使用できる役割のリストを参照し、Nurseの役割への割り当てを要求する。

-

Amelia (承認者)が電子メール(URLが記載されている)で承認要求の通知を受信する。AmyがURLのリンクをクリックすると承認フォームが表示され、Amyは要求を承認します。

-

Arnold (役割マネージャ)が、ErnestにDoctorの役割を割り当てるように要求する。Ernestにすでに割り当てられているDoctorの役割とNurseの役割が競合する可能性があることがArnoldに通知されます。Arnoldは、役割分担の制約の例外を許可してもらうための正当な理由を提供します。

-

Edward (役割分担の承認者)が電子メール経由で役割分担の競合についての通知を受信する。Edwardは、Arnoldの役割分担の制約を上書きする要求を承認します。

-

Amelia (承認者)が電子メール経由でDoctorの役割に対する承認要求の通知を受信する。Ameliaは、ErnestをDoctorの役割に割り当てるというArnoldの要求を承認します。

-

Bill (役割監査員) がSoD違反および例外レポートをチェックし、ErnestがDoctorとNurseの両方の役割に割り当てられていることを確認する。