4.2 Workflow, Rollen, Beglaubigung und Selbstbedienung

Identity Manager bietet eine spezialisierte Anwendung, die Benutzeranwendung, die Genehmigungsworkflows, Rollenzuweisungen, die Beglaubigung und die Identitätsselbstbedienung ermöglicht.

Die Standard-Benutzeranwendung ist in Identity Manager enthalten. Die Standardversion bietet die Passwortselbstbedienung, mit deren Hilfe Benutzer vergessene Passwörter wiedererlangen oder zurücksetzen können, Organigramme für die Verwaltung von Benutzerverzeichnisinformationen, Benutzerverwaltungsfunktionen, die das Erstellen von Benutzern im Identitätsdepot ermöglichen, sowie Grundfunktionen der Identitätsselbstbedienung wie das Verwalten von Benutzerprofilinformationen.

Das rollenbasierte Bereitstellungsmodul der Benutzeranwendung ist eine Komponente von Identity Manager 4.0.1 Advanced Edition. Mit dem rollenbasierten Bereitstellungsmodul stehen Ihnen neben den Funktionen der Standard-Benutzeranwendung die erweiterte Selbstbedienung, der Genehmigungsworkflow, die rollenbasierte Bereitstellung, Funktionstrennungsbeschränkungen und die Beglaubigung zur Verfügung. Identity Manager 4.0.1 Advanced Edition umfasst die Standardfunktionen und die Funktionen des rollenbasierten Bereitstellungsmoduls.

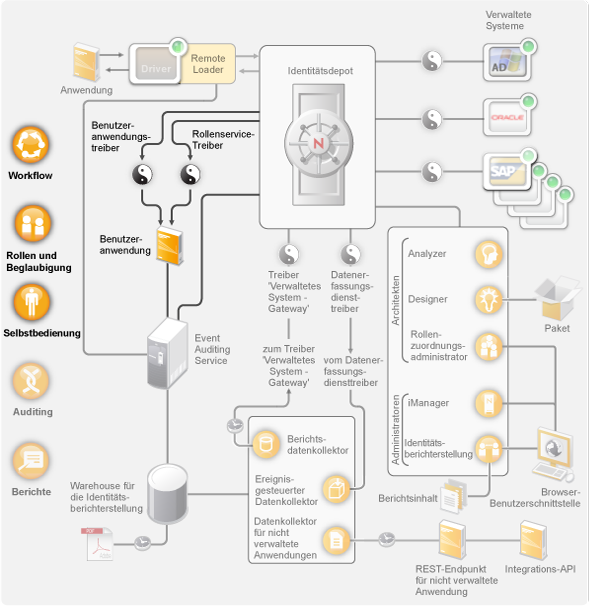

Abbildung 4-3 Identity Manager-Benutzeranwendung

In den folgenden Abschnitten finden Sie Beschreibungen dieser Komponenten sowie Erläuterungen der Konzepte, die Sie verstehen sollten, um die Komponenten erfolgreich implementieren und verwalten zu können:

4.2.1 Komponenten

Benutzeranwendung: Die Benutzeranwendung ist eine browserbasierte Webanwendung, die Benutzern und Geschäftsadministratoren die Möglichkeit bietet, verschiedene Identitätsselbstbedienungs- und Rollenbereitstellungsaufgaben auszuführen, z. B. das Verwalten von Passwörtern und Identitätsdaten, das Initiieren und Überwachen von Bereitstellungs- und Rollenzuweisungsanforderungen, das Verwalten des Genehmigungsverfahrens für Bereitstellungsanforderungen und das Prüfen von Beglaubigungsberichten. Sie beinhaltet die Workflow-Engine, die die Weiterleitung von Anforderungen im Rahmen des entsprechenden Genehmigungsverfahrens steuert.

Benutzeranwendungstreiber: Der Benutzeranwendungstreiber speichert Konfigurationsinformationen und benachrichtigt die Benutzeranwendung über Änderungen im Identitätsdepot. Er kann darüber hinaus so konfiguriert werden, dass er das Auslösen von Workflows durch Ereignisse zulässt, und dass er der Benutzeranwendung den Erfolg oder das Fehlschlagen der Bereitstellungsaktivität eines Workflows meldet, sodass Benutzer den endgültigen Status ihrer Anforderungen sehen können.

Rollen- und Ressourcenservice-Treiber: Der Rollen- und Ressourcenservice-Treiber verwaltet alle Rollen- und Ressourcenzuweisungen, startet Workflows für Rollen- und Ressourcenzuweisungsanforderungen, die eine Genehmigung erfordern, und verwaltet indirekte Rollenzuweisungen nach Gruppen- und Containermitgliedschaften. Der Treiber erteilt und entzieht Berechtigungen für Benutzer basierend auf ihren Rollenmitgliedschaften und führt Bereinigungsprozeduren für abgeschlossene Anforderungen durch.

4.2.2 Wichtige Konzepte

Workflow-basierte Bereitstellung: Die Workflow-basierte Bereitstellung bietet den Benutzern die Möglichkeit, Zugriff auf Ressourcen anzufordern. Eine Bereitstellungsanforderung wird durch einen vordefinierten Workflow weitergeleitet, der möglicherweise die Genehmigung durch eine oder mehrere Personen beinhaltet. Wenn alle Genehmigungen erteilt wurden, erhält der Benutzer Zugriff auf die Ressource. Bereitstellungsanforderungen können auch indirekt als Reaktion auf Ereignisse im Identitätsdepot initiiert werden. Zum Beispiel kann durch das Hinzufügen eines Benutzers zu einer Gruppe eine Anforderung für die Erteilung des Zugriffs auf eine bestimmte Ressource für den Benutzer initiiert werden.

Rollenbasierte Bereitstellung: Die rollenbasierte Bereitstellung ermöglicht, dass Benutzer auf der Grundlage der ihnen zugewiesenen Rollen Zugriff auf bestimmte Ressourcen erhalten. Benutzern können eine oder mehrere Rollen zugewiesen werden. Wenn eine Rollenzuweisung eine Genehmigung erfordert, startet die Zuweisungsanforderung einen Workflow.

Funktionstrennung: Damit Benutzern keine widersprüchlichen Rollen zugewiesen werden, bietet das rollenbasierte Bereitstellungsmodul der Benutzeranwendung die Möglichkeit der Funktionstrennung. Sie können Funktionstrennungsbeschränkungen einrichten, die definieren, welche Rollen als widersprüchlich zueinander angesehen werden. Wenn Rollen im Widerspruch zueinander stehen, haben Funktionstrennungsgenehmiger die Möglichkeit, Ausnahmen von den Beschränkungen zu genehmigen oder zu verweigern. Genehmigte Ausnahmen werden als Funktionstrennungsverletzungen aufgezeichnet und können mithilfe des nachfolgend beschriebenen Beglaubigungsprozesses überprüft werden.

Rollenverwaltung: Die Rollen müssen von Mitarbeitern verwaltet werden, denen die Systemfunktionen Rollenmodul-Administrator und Rollenmanager zugewiesen wurden.

Der Rollenmodul-Administrator kann neue Rollen erstellen, vorhandene Rollen ändern, Rollen entfernen, Beziehungen zwischen Rollen ändern, Rollenzuweisungen für Benutzer erteilen und entziehen sowie Funktionstrennungsbeschränkungen erstellen, ändern und entfernen.

Der Rollenmanager kann dieselben Aufgaben durchführen wie der Rollenmodul-Administrator, mit Ausnahme des Verwaltens von Funktionstrennungsbeschränkungen, der Konfiguration des Rollensystems und des Ausführens aller Berichte. Außerdem bestehen für den Rollenmodul-Administrator keine Bereichsbeschränkungen innerhalb des Rollensystems, während der Bereich des Rollenmanagers auf speziell ausgewiesene Benutzer, Gruppen und Rollen beschränkt ist.

Beglaubigung: Rollenzuweisungen bestimmen den Zugriff eines Benutzers auf Ressourcen innerhalb Ihrer Organisation. Falsche Zuweisungen können die Einhaltung von Unternehmens- und behördlichen Bestimmungen gefährden. Mit Identity Manager können Sie die Richtigkeit von Rollenzuweisungen durch einen Beglaubigungsprozess validieren. Dieser Prozess ermöglicht einzelnen Benutzern das Überprüfen ihrer eigenen Profilinformationen und Rollenmanagern die Validierung von Rollenzuweisungen und Funktionstrennungsverletzungen.