15.1 Allgemeines zur Registerkarte „Rollen und Ressourcen“

Die Registerkarte ermöglicht Ihnen eine einfache Ausführung von rollenbasierten Bereitstellungsaktionen. Diese Aktionen ermöglichen Ihnen das Verwalten von Rollendefinitionen und Rollenzuweisungen innerhalb Ihrer Organisation sowie von Ressourcendefinitionen und Ressourcenzuweisungen. Rollenzuweisungen können Ressourcen innerhalb einer Firma zugeordnet werden, z. B. Benutzerkonten, Computern und Datenbanken. Alternativ können Ressourcen Benutzern direkt zugewiesen werden. Zum Beispiel können Sie mithilfe der Registerkarte Folgendes durchführen:

-

Rollen und Ressourcen für sich selbst oder für andere Benutzer in Ihrer Organisation anfordern

-

Rollen und Rollenbeziehungen in der Rollenhierarchie erstellen

-

Funktionstrennungsbeschränkungen erstellen, um potenzielle Konflikte zwischen Rollenzuweisungen zu verwalten

-

Berichte anzeigen, die Details zum aktuellen Status des Rollenkatalogs und zu den Benutzern, Gruppen und Containern aktuell zugewiesenen Rollen enthalten

Wenn eine Rollen- oder Ressourcenzuweisungsanforderung die Berechtigung von einer oder mehreren Personen in einer Organisation erfordert, wird durch die Anforderung ein Workflow gestartet. Der Workflow koordiniert die Genehmigungen, die zur Erfüllung der Anforderung benötigt werden. Bei einigen Zuweisungsanforderungen ist lediglich die Genehmigung einer Person erforderlich, bei anderen müssen mehrere Personen ihre Genehmigung erteilen. In manchen Fällen kann eine Anforderung auch ohne Genehmigung erfüllt werden.

Wenn eine Rollenzuweisungsanforderung zu einem potenziellen Funktionstrennungskonflikt führt, hat der Initiator die Option, die Funktionstrennungsbeschränkung aufzuheben und eine Begründung für eine Ausnahme von der Beschränkung abzugeben. In einigen Fällen kann ein Funktionstrennungskonflikt den Start eines Workflows verursachen. Der Workflow koordiniert die Genehmigungen, die erforderlich sind, damit die Funktionstrennungsausnahme in Kraft treten kann.

Der Workflow-Designer und der Systemadministrator sind für die Festlegung des Inhalts der Registerkarte für Sie und andere Mitarbeiter der Organisation verantwortlich. Der Ablauf der Schritte eines Workflows und das Erscheinungsbild von Formularen können unterschiedlich sein, je nachdem, wie die Genehmigungsdefinition für den Workflow im Designer für Identity Manager definiert wurde. Was Sie sehen und tun können, hängt zudem in der Regel von Ihren Aufgaben und Ihrer hierarchischen Position in Ihrer Organisation ab.

HINWEIS:Die Registerkarte ist nur in Identity Manager 4.0.1 Advanced Edition verfügbar. In der Standard Edition wird diese Funktion nicht unterstützt.

15.1.1 Allgemeines zu Rollen

Dieser Abschnitt liefert einen Überblick über Begriffe und Konzepte auf der Registerkarte :

Rollen und Rollenzuweisungen

Eine Rolle definiert eine Reihe von Berechtigungen, die in Beziehung zu einem oder mehreren Zielsystemen oder Anwendungen stehen. Die Registerkarte ermöglicht es Benutzern, Rollenzuweisungen anzufordern, die Verknüpfungen zwischen einer Rolle und einem Benutzer, einer Gruppe oder einem Container darstellen. Die Registerkarte ermöglicht es Ihnen ebenfalls, Rollenbeziehungen zu definieren, die Verknüpfungen zwischen Rollen in der Rollenhierarchie herstellen.

Sie können Rollen direkt einem Benutzer zuweisen. In diesem Fall gewähren diese direkten Zuweisungen einem Benutzer expliziten Zugriff auf die der Rolle zugewiesenen Berechtigungen. Sie können auch indirekte Zuweisungen definieren, die es Benutzern ermöglichen, sich Rollen durch Mitgliedschaft in einer Gruppe, einem Container oder einer abhängigen Rolle in der Rollenhierarchie anzueignen.

Wenn Sie eine Rollenzuweisung anfordern, haben Sie die Option, einen Tag des Inkrafttretens der Rollenzuweisung zu definieren. Dadurch wird der Zeitpunkt (Datum und Uhrzeit) angegeben, zu dem die Zuweisung in Kraft tritt. Wenn Sie dieses Feld leer lassen, tritt die Zuweisung augenblicklich in Kraft.

Sie können außerdem ein Rollenzuweisungsablaufdatum angeben, das den Zeitpunkt (Datum und Uhrzeit) definiert, zu dem die Zuweisung automatisch entfernt wird.

Wenn ein Benutzer eine Rollenzuweisung anfordert, verwaltet das Rollen- und Ressourcen-Subsystem den Lebenszyklus der Rollenanforderung. Wenn Sie sehen möchten, welche Aktionen in Bezug auf die Anforderung von Benutzern oder vom Subsystem selbst unternommen wurden, können Sie den Status der Anforderung auf der Registerkarte im einsehen.

Rollenkatalog und Rollenhierarchie

Bevor Benutzer Rollen zuweisen können, müssen diese Rollen im definiert werden. Der ist das Speicher-Repository für alle Rollendefinitionen und unterstützenden Daten, die vom Rollen- und Ressourcen-Subsystem benötigt werden. Zum Einrichten des definiert ein Rollenmoduladministrator (oder Rollenmanager) die Rollen und die Rollenhierarchie.

Die Rollenhierarchie erstellt Beziehungen zwischen Rollen im Katalog. Durch Definieren von Rollenbeziehungen können Sie die Aufgabe, Berechtigungen durch Rollenzuweisungen zu erteilen, vereinfachen. Beispiel: Anstatt 50 separate medizinische Rollen jedes Mal zuzuweisen, wenn ein Arzt in Ihre Organisation eintritt, können Sie eine „Arzt“-Rolle definieren und eine Rollenbeziehung zwischen der „Arzt“-Rolle und jeder der medizinischen Rollen angeben. Indem Sie Benutzer der „Arzt“-Rolle zuweisen, können Sie diesen Benutzern die Berechtigungen geben, die für jede der verbundenen medizinischen Rollen definiert ist.

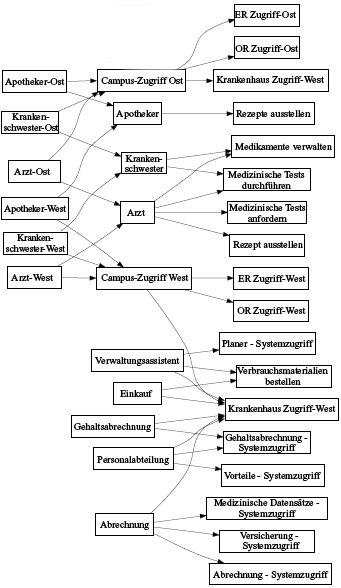

Die Rollenhierarchie unterstützt drei Ebenen. Rollen, die auf höchster Ebene definiert wurden (Geschäftsrollen), definieren Operationen, die innerhalb der Organisation von geschäftlicher Bedeutung sind. Rollen auf mittlerer Ebene (IT-Rollen) unterstützen Technologiefunktionen. Rollen, die auf der untersten Ebene der Hierarchie definiert wurden (Berechtigungsrollen), definieren Rechte auf niedriger Ebene. Das folgende Beispiel zeigt eine Rollenhierarchie mit drei Ebenen für eine medizinische Organisation. Die höchste Ebene der Hierarchie ist auf der linken und die niedrigste auf der rechten Seite dargestellt:

Abbildung 15-1 Beispiel einer Rollenhierarchie

Eine Rolle auf höherer Ebene schließt automatisch die Rechte der Rollen auf niedrigerer Ebene, die sie enthält, mit ein. Zum Beispiel schließt eine Geschäftsrolle automatisch die Rechte der IT-Rollen, die sie enthält, mit ein. Auf ähnliche Weise schließt eine IT-Rolle automatisch die Rechte der Berechtigungsrollen, die sie enthält, mit ein.

Zwischen gleichrangigen Rollen innerhalb der Hierarchie sind keine Rollenbeziehungen erlaubt. Darüber hinaus können Rollen auf niedrigerer Ebene keine Rollen auf höherer Ebene enthalten.

Wenn Sie eine Rolle definieren, können Sie optional einen oder mehrere Eigentümer für diese Rolle bestimmen. Ein Rolleneigentümer ist ein Benutzer, der als der Eigentümer der Rollendefinition bestimmt wurde. Wenn Sie Berichte für den Rollenkatalog generieren, können Sie diese Berichte basierend auf dem Rolleneigentümer filtern. Der Rolleneigentümer besitzt nicht automatisch die Autorisierung, Änderungen an einer Rollendefinition zu verwalten. In einigen Fällen muss der Eigentümer einen Rollenadministrator bitten, administrative Aktionen für die Rolle durchzuführen.

Wenn Sie eine Rolle definieren, können Sie sie optional mit einer oder mehreren Rollenkategorien verknüpfen. Eine Rollenkategorie ermöglicht es Ihnen, Rollen zum Zweck der Organisation des Rollensystems zu kategorisieren. Sobald eine Rolle mit einer Kategorie verknüpft ist, können Sie diese Kategorie als Filter beim Durchsuchen des Rollenkatalogs verwenden.

Wenn eine Rollenzuweisungsanforderung eine Genehmigung erfordert, enthält die Rollendefinition Details zum Workflow-Prozess, mit dem Genehmigungen koordiniert werden, sowie die Liste der Genehmiger. Die Genehmiger sind die Personen, die eine Rollenzuweisungsanforderung genehmigen oder verweigern können.

Funktionstrennung

Eine Schlüsselfunktion des Rollen- und Ressourcen-Subsystems ist die Möglichkeit zum Definieren von Funktionstrennungsbeschränkungen. Eine Funktionstrennungbeschränkung ist eine Regel, die zwei Rollen definiert, die als im Konflikt befindlich angesehen werden. Die Sicherheitsbeauftragten erstellen die Funktionstrennungsbeschränkungen für eine Organisation. Durch das Definieren von Funktionstrennungsbeschränkungen, können diese Beauftragten Benutzer davor bewahren, widersprüchlichen Rollen zugewiesen zu werden, oder einen Prüfungs-Workflow einleiten, ob eine Situation vorliegt, in der die Verletzung einer Beschränkung zulässig ist. In einer Funktionstrennungsbeschränkung müssen sich die widersprüchlichen Rollen auf derselben Ebene in der Rollenhierarchie befinden.

Einige Funktionstrennungsbeschränkungen können ohne Genehmigung aufgehoben werden, wohingegen andere eine Genehmigung erfordern. Konflikte, die ohne Genehmigung erlaubt sind, werden als Funktionstrennungsverletzungen bezeichnet. Konflikte, die genehmigt wurden, werden als Genehmigte Funktionstrennungsausnahmen bezeichnet. Das Rollen- und Ressourcen-Subsystem benötigt keine Genehmigungen für Funktionstrennungsverletzungen, die aus indirekten Zuweisungen resultieren, z. B. aus Mitgliedschaften in einer Gruppe oder einem Container sowie Rollenbeziehungen.

Wenn ein Funktionstrennungkonflikt eine Genehmigung erfordert, enthält die Beschränkungsdefinition Details zum Workflow-Prozess, mit dem Genehmigungen koordiniert werden, sowie die Liste der Genehmiger. Genehmiger sind die Personen, die eine Funktionstrennungsausnahme genehmigen oder verweigern können: Im Rahmen der Konfiguration des Rollen- und Ressourcen-Subsystems wird eine Standardliste definiert. Diese Liste kann jedoch in der Definition einer Funktionstrennungsbeschränkung aufgehoben werden.

Rollenberichterstattung und Revision

Das Rollen- und Ressourcen-Subsystem bietet vielfältige Berichtmöglichkeiten, mit denen Auditoren den Rollenkatalog sowie den aktuellen Zustand von Rollenzuweisungen und Funktionstrennungsbeschränkungen, Verletzungen und Ausnahmen analysieren können. Die Rollenberichterstattung ermöglicht es Rollen-Auditoren und Rollenmoduladministratoren, Berichte der folgenden Typen im PDF-Format anzuzeigen:

-

Rollenlistenbericht

-

Rollendetailbericht

-

Rollenzuweisungsbericht

-

Bericht zu Funktionstrennungsbeschränkungen

-

Bericht zu Verletzungen und Ausnahmen bei der Funktionstrennung

-

Benutzerrollenbericht

-

Benutzerberechtigungsbericht

Das Rollen- und Ressourcen-Subsystem stellt nicht nur über die Berichterstattung Informationen zur Verfügung, sondern es kann darüber hinaus so konfiguriert werden, dass es Ereignisse auf Novell- oder OpenXDAS-Audit-Clients protokolliert.

Rollensicherheit

Das Rollen- und Ressourcen-Subsystem verwendet mehrere Systemfunktionen, um den Zugriff auf Funktionen in der Registerkarte zu sichern. Jede Menüaktion auf der Registerkarte wird einer oder mehreren Systemrollen zugeordnet. Wenn ein Benutzer kein Mitglied einer der mit einer Aktion verknüpften Rollen ist, wird der entsprechende Menüeintrag nicht auf der Registerkarte angezeigt.

Die Systemrollen sind administrative Rollen, die automatisch vom System bei der Installation zum Zweck der delegierten Administration definiert wurden. Dazu gehört Folgendes:

-

Rollenadministrator

-

Rollenmanager

Die Systemrollen werden nachfolgend detailliert beschrieben:

Tabelle 15-1 Systemrollen

Authentifzierter Benutzer

Zusätzlich zur Unterstützung der Systemrollen erlaubt das Rollen- und Ressourcen-Subsystem auch den Zugriff durch authentifizierte Benutzer. Ein authentifizierter Benutzer ist ein bei der Benutzeranwendung angemeldeter Benutzer, der keine besonderen Rechte durch Mitgliedschaft in einer Systemrolle besitzt. Ein typischer authentifizierter Benutzer kann jede der folgenden Funktionen durchführen:

-

Alle Rollen anzeigen, die dem Benutzer zugewiesen wurden.

-

Zuweisung (nur für ihn selbst) von Rollen anfordern, für die er Durchsuchen-Rechte besitzt.

-

Anforderungsstatus für die Anforderungen anzeigen, für die er ein Anforderer oder Empfänger ist.

-

Rollenzuweisungsanforderungen für die Anforderungen zurückziehen, für die er sowohl Anforderer als auch Empfänger ist.

Rollen- und Ressourcenservice-Treiber

Das Rollen- und Ressourcen-Subsystem verwendet den Rollen- und Ressourcenservice-Treiber zur Verwaltung der Backend-Verarbeitung von Rollen. Zum Beispiel verwaltet es alle Rollenzuweisungen, startet Workflows für Rollenzuweisungsanforderungen und Funktionstrennungskonflikte, die eine Genehmigung erfordern, und verwaltet indirekte Rollenzuweisungen entsprechend der Gruppen- und Container-Mitgliedschaft sowie der Mitgliedschaft in verbundenen Rollen. Der Treiber erteilt und entzieht Berechtigungen für Benutzer basierend auf ihren Rollenmitgliedschaften und führt Bereinigungsprozeduren für abgeschlossene Anforderungen durch.

Was geschieht, wenn Berechtigungen für eine Ressource geändert werden. Wenn Sie die Berechtigung für eine vorhandene Ressource ändern, erteilt der Treiber keine neue Berechtigung für Benutzer, denen die Ressource aktuell zugewiesen ist. Wenn Sie die neue Berechtigung erteilen möchten, müssen Sie die Ressource entfernen und sie den Benutzern neu zuweisen, die sie benötigen.

Nähere Informationen zum Rollen- und Ressourcenservice-Treiber finden Sie im Identity Manager-Benutzeranwendung: Administrationshandbuch.

15.1.2 Allgemeines zu Ressourcen

Dieser Abschnitt liefert einen Überblick über Begriffe und Konzepte der Ressourcenverwaltung, die in der Benutzeranwendung verwendet werden.

Allgemeines zur ressourcenbasierten Bereitstellung

Die Ressourcenfunktionalität innerhalb der Benutzeranwendung ermöglicht Ihnen eine einfache Ausführung von ressourcenbasierten Bereitstellungsaktionen. Mit diesen Aktionen können Sie Ressourcendefinitionen und Ressourcenzuweisungen innerhalb Ihrer Organisation verwalten. Ressourcenzuweisungen können mit Benutzern oder Rollen innerhalb einer Firma verknüpft werden. Zum Beispiel können Sie mithilfe von Ressourcen Folgendes tun:

-

Ressourcen für sich selbst oder für andere Benutzer in Ihrer Organisation anfordern

-

Ressourcen erstellen und sie Berechtigungen zuordnen

Wenn eine Ressourcenzuweisungsanforderung die Berechtigung von einer oder mehreren Personen in einer Organisation erfordert, wird durch die Anforderung ein Workflow gestartet. Der Workflow koordiniert die Genehmigungen, die zur Erfüllung der Anforderung benötigt werden. Einige Ressourcenzuweisungsanforderungen müssen von einer einzelnen Person genehmigt werden, andere müssen von mehreren Personen genehmigt werden. In manchen Fällen kann eine Anforderung auch ohne Genehmigung erfüllt werden.

Die folgenden Geschäftsregeln legen das Verhalten von Ressourcen innerhalb der Benutzeranwendung fest:

-

Ressourcen können nur Benutzern zugewiesen werden. Dies schließt nicht aus, dass Benutzern in einem Container oder einer Gruppe anhand der impliziten Rollenzuweisung die Verwendung einer Ressource gewährt wird. Die Ressourcenzuweisung wird jedoch nur mit einem Benutzer verknüpft.

-

Ressourcen können wie folgt zugewiesen werden:

-

Direkt durch einen Benutzer über Benutzeroberflächen-Mechanismen

-

Durch eine Bereitstellungsanforderung

-

Durch eine Rollenanforderungszuweisung

-

Über eine REST- oder SOAP-Schnittstelle

-

-

Dieselbe Ressource kann einem Benutzer mehrfach gewährt werden (sofern diese Funktion in der Ressourcendefinition aktiviert wurde).

-

An eine Ressourcendefinition kann nur eine Berechtigung gebunden sein.

-

An eine Ressourcendefinition können ein oder mehrere Berechtigungsbezüge für dieselbe Berechtigung gebunden sein. Diese Funktion bietet Unterstützung für Berechtigungen, bei denen die Berechtigungsparameter bereitstellbare Konten oder Berechtigungen auf dem verbundenen System darstellen.

-

Berechtigungs- und Entscheidungsfindungsparameter können zum Design-Zeitpunkt (statisch) oder zum Anforderungszeitpunkt (dynamisch) angegeben werden.

Der Workflow-Designer und der Systemadministrator sind für die Einrichtung der Benutzeranwendung für Sie und die anderen Mitarbeiter der Organisation verantwortlich. Der Ablauf der Schritte eines ressourcenbasierten Workflows und der Aufbau von Formularen können unterschiedlich sein, je nachdem, wie die Genehmigungsdefinition für den Workflow im Designer für Identity Manager definiert wurde. Was Sie sehen und tun können, hängt zudem in der Regel von Ihren Aufgaben und Ihrer hierarchischen Position in Ihrer Organisation ab.

Ressourcen

Eine ist eine digitale Entität, wie z. B. ein Benutzerkonto, ein Computer oder eine Datenbank, auf die ein Geschäftsbenutzer zugreifen muss. Die Benutzeranwendung bietet Endbenutzern eine bequeme Möglichkeit, die von ihnen benötigten Ressourcen anzufordern. Darüber hinaus stellt sie Werkzeuge zur Verfügung, die Administratoren zum Definieren von Ressourcen verwenden können.

Jede Ressource wird einer Berechtigung zugeordnet. An eine Ressourcendefinition kann nur eine Berechtigung gebunden sein. Eine Ressourcendefinition kann mehrfach an dieselbe Berechtigung gebunden werden, wobei jede Ressource unterschiedliche Berechtigungsparameter besitzt.

Ressourcenanforderungen

Ressourcen können nur Benutzern zugewiesen werden. Es ist nicht möglich, sie Gruppen oder Containern zuzuweisen. Wenn jedoch eine Rolle einer Gruppe oder einem Container zugewiesen wird, erhalten die Benutzer in der Gruppe bzw. dem Container möglicherweise automatisch Zugriff auf die mit der Rolle verknüpften Ressourcen.

Ressourcenanforderungen benötigen möglicherweise Genehmigungen. Das Genehmigungsverfahren für eine Ressource kann durch eine Bereitstellungsanforderungsdefinition verarbeitet werden oder aber durch ein externes System, indem der Statuscode für die Ressourcenanforderung festgelegt wird.

Wenn eine Ressourcengewährungsanforderung durch eine Rollenzuweisung initiiert wird, ist es möglich, dass die Ressource nicht gewährt wird, obwohl die Rolle bereitgestellt wird. Der wahrscheinlichste Grund hierfür ist, dass die erforderlichen Genehmigungen nicht erteilt wurden.

Eine Ressourcenanforderung kann einem Benutzer eine Ressource gewähren oder sie ihm entziehen.

Rollen- und Ressourcenservice-Treiber

Die Benutzeranwendung verwendet den Rollen- und Ressourcenservice-Treiber zur Verwaltung der Backend-Verarbeitung von Ressourcen. Beispielsweise verwaltet er alle Ressourcenanforderungen, startet Workflows für Ressourcenanforderungen und initiiert den Bereitstellungsprozess für Ressourcenanforderungen.